Verificación

Sin Sesgos

En Qiryvuno, la confianza no es una promesa; es una propiedad emergente de la arquitectura técnica. Analizamos la soberanía digital bajo el microscopio de la redundancia y el código abierto.

Criterios de

Soberanía Técnica

La descentralización a menudo se utiliza como un término de marketing vacío. Nuestro marco de verificación separa la autonomía real de las estructuras que mantienen "puertas traseras" administrativas. Evaluamos proyectos basándonos en la imposibilidad técnica de censura y la facilidad de salida del usuario.

Auditoría Permanente

El código abierto no es solo una licencia; es la garantía de que la comunidad puede validar la seguridad sin depender de entidades propietarias. Verificamos que los repositorios sean activos, auditables y que las compilaciones sean deterministas.

Gobernanza Distribuida

Analizamos si la toma de decisiones es una fachada para un grupo selecto de desarrolladores o si existen mecanismos de consenso donde los operadores de nodos tienen voz real. La resistencia a la captura institucional es nuestra métrica clave.

Interoperabilidad Nativa

Un sistema cerrado es una prisión digital. Evaluamos protocolos que hablan lenguajes estándar (IPFS, Libp2p, ActivityPub) para asegurar que el usuario pueda migrar su identidad y sus datos entre aplicaciones sin fricción técnica.

Métricas de

Resiliencia

Log de Verificación Interna / Ref: AR-5678-CABA

Densidad de Nodos Independientes

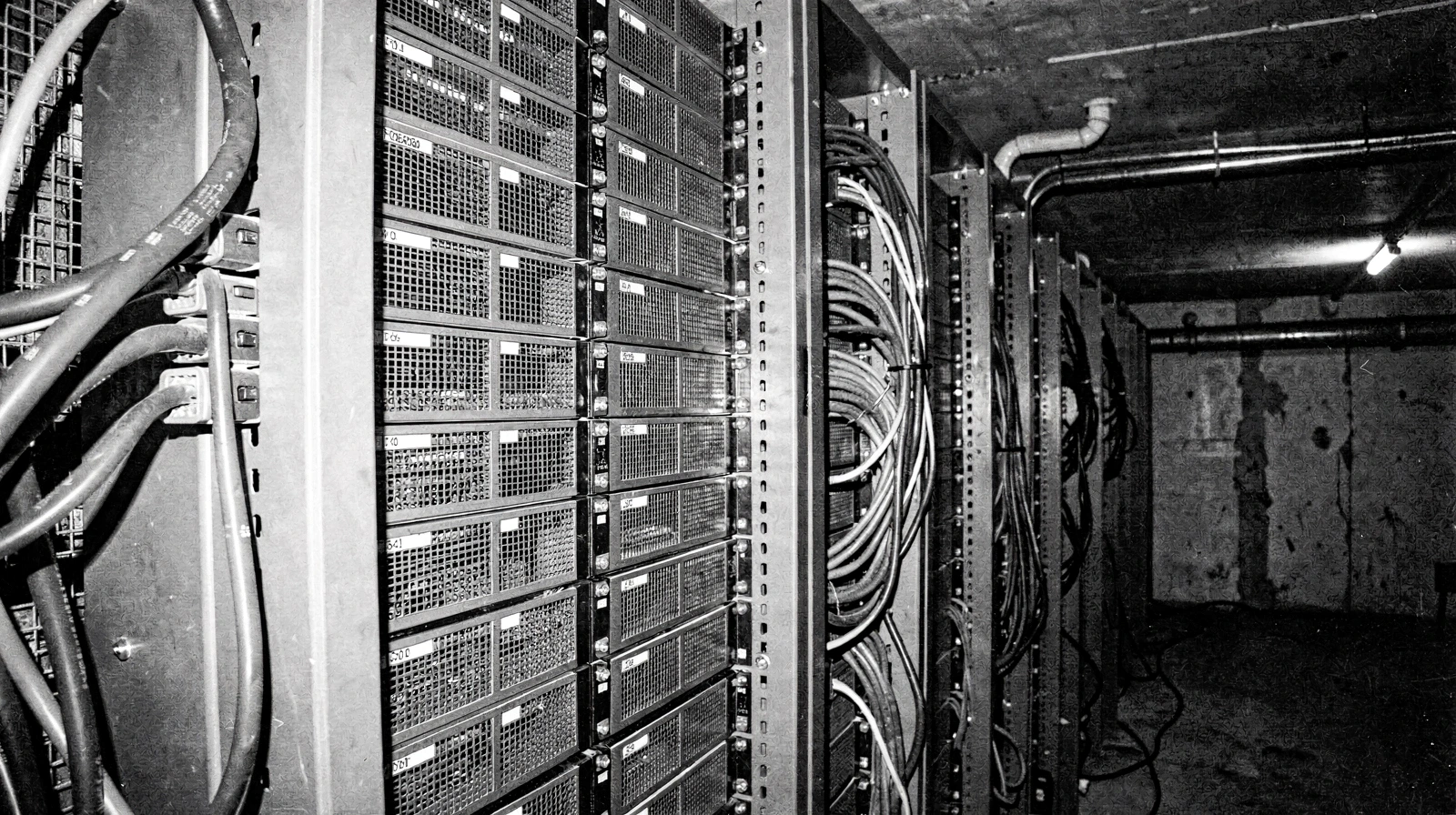

Para que una red sea robusta en Buenos Aires, no basta con tener servidores en la nube. Evaluamos la dispersión geográfica y el control de la infraestructura por parte de ISPs locales. Un ecosistema saludable requiere una barrera de entrada técnica baja que permita a individuos operar su propio hardware.

Resistencia a Censura por Capas

"La inmutabilidad no es negociable en capas de transporte. Si un paquete de datos puede ser interceptado o modificado por un tercero sin firma criptográfica, el protocolo se considera fallido."

Enrutamiento sin intermediarios validado.

Metadatos filtrados en tránsito.

Privacidad

por Diseño

Nuestra metodología descarta cualquier proyecto que requiera la recolección de Información de Identificación Personal (PII) para funcionar. Analizamos los algoritmos de hashing y los métodos de ofuscación de tráfico para garantizar que el rastro digital de cada usuario le pertenezca únicamente a él.

- /// Eliminación proactiva de telemetría invasiva en binarios.

- /// Verificación de criptografía asimétrica para validación de mensajes.

- /// Evaluación de modelos de latencia vs. anonimato.

Propósito: Este análisis es puramente técnico y arquitectónico. No emitimos opiniones sobre valores externos o dinámicas sociales fuera de la integridad del protocolo analizado.

¿Listo para

la Transición?

La documentación técnica clara es el primer paso hacia un sistema transparente. Explora nuestra biblioteca de análisis detallados y descubre cómo implementar estos estándares en tu propia infraestructura o comunidad.